パスワードクラック(辞書攻撃・総当たり攻撃)【情報処理安全確保支援士講座】

今回は情報処理安全確保支援士試験で問われる、パスワードクラックについて解説します。

パスワードクラック

パスワードクラックは、OSやアプリケーションプログラムに設定されているパスワードを破ることを目的として、何通りもの文字列や流出したリストを用いてログインを試行する手法です。

具体的な突破方法や仕組み、対策方法を確認していきましょう。

パスワードクラックの種類

パスワードクラックの種類として、以下のようなものが挙げられます。

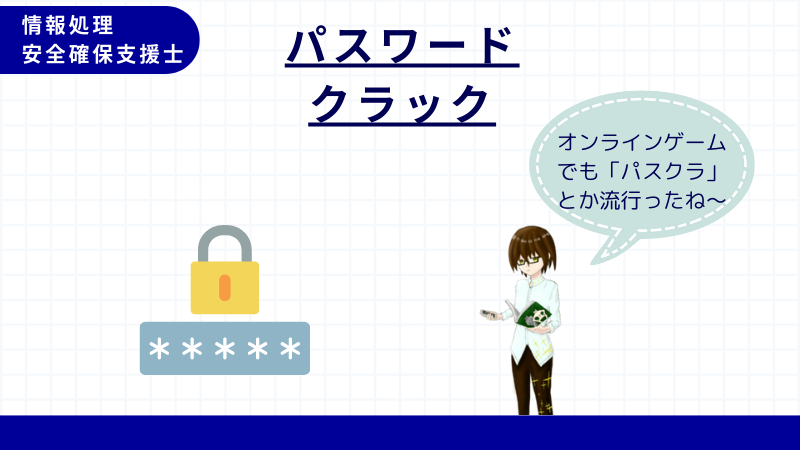

推測攻撃

推測攻撃は、ユーザIDや利用者情報から攻撃者がパスワードを推測し、実行する方法です。

ユーザIDと同じパスワードを使っていたり、生年月日・イニシャルなど分かりやすいパスワードを用いていたりすると突破される可能性が高まります。

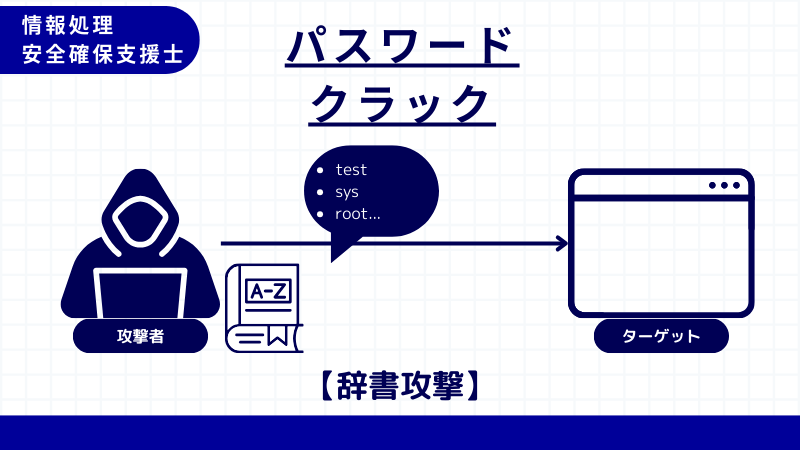

辞書攻撃

辞書攻撃とは、辞書ファイルと呼ばれるパスワードに使われそうな文字列が登録されたファイルを用いて、順次施行する方式です。

一般的に辞書に載っている英単語だけでなく、sys・temp・adminなど、情報システム関連の業務で用いられるケースが多い文字列も試行の対象となります。

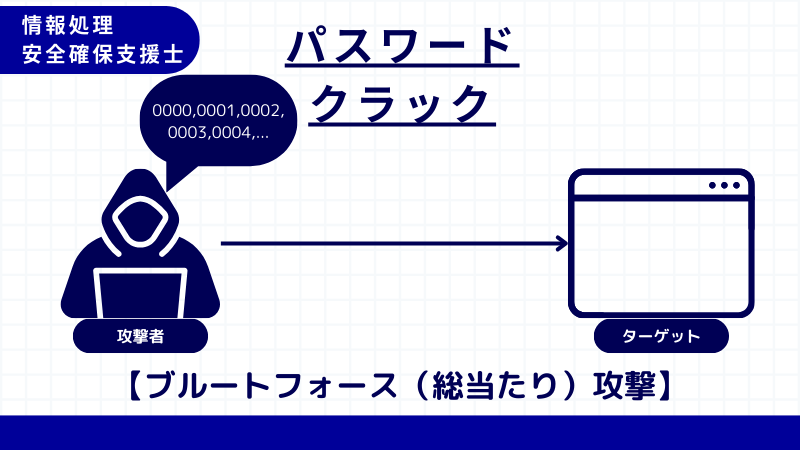

総当たり攻撃

総当たり攻撃は、IDを固定しパスワードを文字種で設定されるすべての組み合わせで試す方式です。例えば8桁の数字がパスワードの場合、00000000から99999999まで試すことになります。

総当たり攻撃はブルートフォース攻撃とも呼ばれます。試行回数が多いことから、オフラインで行われることが一般的です。

リバースブルートフォース攻撃

リバースブルオートフォース攻撃は、パスワードを固定してなんといくつものユーザのIDで試行する攻撃です。

ブルートフォース攻撃は同一のユーザIDで複数回施行に失敗した場合、一定時間ロックを掛ければ対処ができるのに対し、リバースブルートフォース攻撃ではユーザIDをロックできないため、防ぐことが困難となります。

レインボーテーブル攻撃

レインボーテーブルとは、ハッシュ値から平文を得るためのアルゴリズムの一つです。当該アルゴリズムによって生成されたテーブルそのものを意味するケースもあります。

攻撃者は事前に生成したレインボーテーブルを用いて、効率的なパスワードクラックが可能となります。

パスワードリスト攻撃

パスワードリスト攻撃は、利用者が複数のサイトで同一のユーザID・パスワードを使いまわしている場合に、どこかでそれらが流出した場合に芋づる式に不正ログインされてしまう攻撃です。

パスワードリスト攻撃では利用者のPCからだけでなく。会員向けサービスを提供しているサイトのサーバから盗み取られることも多いため、難解な文字列に設定しているだけでは対策は不十分です。

パスワードリスト攻撃の対策は他のパスワードクラック対策とは別に、「サービスごとにID・パスワードを変更すること」も押さえておきましょう。

パスワードクラックの対策方法

パスワードクラックの対策方法を確認しておきましょう。

予防・防止

- ワンタイムパスワード・生体認証などの二段階認証を導入する

- ロックアウト設定を有効にしてオンライン攻撃を防ぐ

- 推測しにくいパスワードを設定する

- ツールによって脆弱性を判断したり、堅牢性が高いパスワードを生成したりする

検知・追跡

- ログインの失敗履歴や試行履歴をログとして記録する

- ネットワーク監視型IDS・ホスト監視型IDSなどを導入する

回復

- 攻撃対象となったホストや、そこからアクセス可能なホストを対象にデータ改ざん・不正プログラムの埋め込み・設定変更などが無いかを検証する

- OSのクリーンインストールを行う

パスワードクラック・例題

実際に例題を解いて問題に慣れていきましょう。

問1

ブルートフォース攻撃に該当するものはどれか。(H.21秋/問12)

ア:可能性のある文字のあらゆる組合せのパスワードでログインを試みる。

イ:コンピュータへのキー入力をすべて記録して外部に送信する。

ウ:盗聴者が正当な利用者のログインシーケンスをそのまま記録してサーバに送信する。

エ:認証が終了し,セッションを開始しているブラウザとWebサーバ間の通信で,クッキーなどのセッション情報を盗む。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問2

パスワードクラック手法の一種である,レインボーテーブル攻撃に該当するものはどれか。(AP R.5秋/問36)

ア:何らかの方法で事前に利用者IDと平文のパスワードのリストを入手しておき,複数のシステム間で使い回されている利用者IDとパスワードの組みを狙って,ログインを試行する。

イ:パスワードに成り得る文字列の全てを用いて,総当たりでログインを試行する。

ウ:平文のパスワードとハッシュ値をチェーンによって管理するテーブルを準備しておき,それを用いて,不正に入手したハッシュ値からパスワードを解読する。

エ:利用者の誕生日,電話番号などの個人情報を言葉巧みに聞き出して,パスワードを類推する。

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

問3

サーバへのログイン時に用いるパスワードを不正に取得しようとする攻撃とその対策の組合せのうち,適切なものはどれか。(H.23特別)

| 辞書攻撃 | スニッフィング | ブルートフォース攻撃 | |

| ア | パスワードを平文で送信しない。 | ログインの試行回数に制限を設ける。 | ランダムな値でパスワードを設定する。 |

| イ | ランダムな値でパスワードを設定する。 | パスワードを平文で送信しない。 | ログインの試行回数に制限を設ける。 |

| ウ | ランダムな値でパスワードを設定する。 | ログインの試行回数に制限を設ける。 | パスワードを平文で送信しない。 |

| エ | ログインの試行回数に制限を設ける。 | ランダムな値でパスワードを設定する。 | パスワードを平文で送信しない。 |

ア

イ

ウ

エ

(ログイン後回答すると、ここに前回の正誤情報が表示されます)

パスワードクラック・まとめ

今回はパスワードクラックについて学習しました。

具体的な攻撃手法と対策方法は必ず押さえておきましょう。

次回はセッションハイジャックについて学習します。

ディスカッション

コメント一覧

まだ、コメントがありません